Zadbaj z nami o bezpieczeństwo danych cyfrowych..

Przewodnik po zabezpieczaniu i przechowywaniu danych w chmurze

W dzisiejszych czasach, gdy cyberataki stają się coraz bardziej zaawansowane, ochrona danych firmowych przed zagrożeniami takimi jak ransomware jest kluczowa dla każdej organizacji. Ransomware to rodzaj złośliwego oprogramowania, które szyfruje dane ofiary, żądając okupu za ich odblokowanie. Aby skutecznie chronić się przed takimi atakami, firmy muszą zastosować kompleksowe strategie zabezpieczania danych, które obejmują zarówno odpowiednie przechowywanie danych w chmurze, jak i lokalne rozwiązania backupowe.

Jak chronić się przed ransomware

Edukacja i świadomość pracowników: Pierwszą linią obrony przed ransomware jest świadomość pracowników o zagrożeniach i sposobach ich unikania. Regularne szkolenia z bezpieczeństwa powinny obejmować identyfikację podejrzanych e-maili i linków, które mogą rozprowadzać złośliwe oprogramowanie.

Zaawansowane rozwiązania antywirusowe i antymalware: Instalacja i aktualizacja oprogramowania antywirusowego oraz antymalware na wszystkich systemach jest niezbędna. Te narzędzia mogą wykrywać i blokować złośliwe oprogramowanie przed zaszyfrowaniem danych.

Regularne aktualizacje oprogramowania: Utrzymanie aktualności wszystkich systemów operacyjnych i aplikacji zmniejsza ryzyko wykorzystania luk w zabezpieczeniach przez cyberprzestępców.

Silne procedury uwierzytelniania: Implementacja wieloskładnikowego uwierzytelniania (MFA) dla dostępu do systemów i aplikacji zwiększa bezpieczeństwo przez dodatkową warstwę ochrony.

Regularne kopie zapasowe:

Utrzymywanie regularnych kopii zapasowych danych jest kluczowe. W przypadku ataku ransomware, organizacja może przywrócić dane z kopii bez płacenia okupu. Kopie zapasowe powinny być przechowywane oddzielnie od głównego systemu, aby zapewnić ich dostępność nawet po ataku.

Użycie dedykowanego oprogramowania do backupu:

Narzędzia takie jak Hyper Backup od Synology oferują zaawansowane funkcje do tworzenia i zarządzania kopiami zapasowymi, w tym szyfrowanie danych i deduplikację, co jest istotne dla efektywnego zarządzania przestrzenią dyskową.

Przechowywanie danych w chmurze

Wybór odpowiedniego dostawcy chmury:

Nie wszystkie usługi chmurowe są sobie równe pod względem bezpieczeństwa.

Ważne jest, aby wybrać dostawcę, który oferuje zaawansowane funkcje bezpieczeństwa, takie jak szyfrowanie danych w spoczynku i w transmisji.

funkcje bezpieczeństwa, takie jak szyfrowanie danych w spoczynku i w transmisji.

Regularne przeglądy umów SLA: Umowy dotyczące poziomu usług (SLA) z dostawcą chmury powinny być regularnie przeglądane, aby upewnić się, że zobowiązania dostawcy odpowiadają potrzebom bezpieczeństwa firmy.

Hibrydowe rozwiązania do przechowywania danych:

Kombinacja lokalnych i chmurowych rozwiązań do przechowywania danych może zapewnić optymalne zabezpieczenie. Dane krytyczne mogą być przechowywane lokalnie, podczas gdy mniej wrażliwe informacje mogą być przechowywane w chmurze, co umożliwia elastyczność i skalowalność. Implementacja tych strategii nie tylko znacząco zwiększy

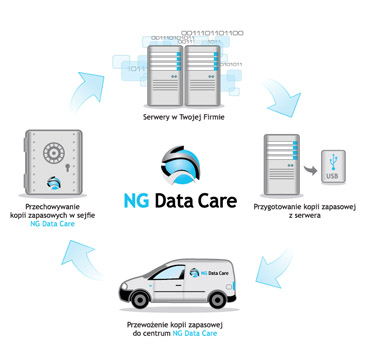

Podsumowując, kluczowym punktem jest stwierdzenie, że kopie zapasowe offline są jednymi z najbezpieczniejszych metod zabezpieczania danych. Przechowywanie kopii danych poza siecią (offline) minimalizuje ryzyko, że zostaną one skompromitowane przez cyberataki, takie jak ransomware, które często celują w zasoby dostępne przez sieć.

Kopie offline są odporne na wiele typów ataków cybernetycznych, ponieważ nie są bezpośrednio dostępne przez Internet. Zapewniają dodatkową warstwę ochrony, gdyż złośliwe oprogramowanie zainstalowane w sieci firmowej nie jest w stanie dotrzeć do fizycznie odseparowanych nośników danych. Ponadto, regularne tworzenie kopii zapasowych i ich fizyczne odizolowanie od głównych systemów zapewnia, że w przypadku ataku można szybko przywrócić dane do stanu sprzed incydentu, minimalizując przestoje i straty.

Dlatego też, w kontekście zapewnienia maksymalnego bezpieczeństwa danych, zaleca się firmom włączenie strategii kopii zapasowych offline do swojego planu zarządzania danymi i ciągłości działania. Implementacja takiej strategii, choć może wydawać się kosztowna i czasochłonna, jest fundamental nym krokiem w budowaniu odporności na coraz bardziej zaawansowane zagrożenia cyfrowe.

Masz pytania ?

W razie jakichkolwiek pytań czy niejasności pozostajemy do Państwa dyspozycji...

Nasi konsultanci wyjaśnia wszystkie szczegóły ...